دومین سهشنبه ژوئن ۲۰۲۲، مقارن با ۲۴ خرداد ۱۴۰۱، شرکت مایکروسافت اصلاحیههای امنیتی ماهانه خود را منتشر کرد. این اصلاحیهها مجموعاً ۶۱ آسیبپذیری را در نرمافزارها، سرویسها و اجزای زیر ترمیم میکنند:

.NET Framework

Azure OMI

Azure Real Time Operating System

Azure Service Fabric Container

Microsoft Endpoint Configuration Manager

Microsoft Office

Microsoft SharePoint

Microsoft Windows ALPC

Microsoft Windows Codecs Library

Microsoft Windows Support Diagnostic Tool (MSDT)

Remote Volume Shadow Copy Service (RVSS)

Role: Windows Hyper-V

SQL Server

Visual Studio

Windows Ancillary Function Driver for WinSock

Windows App Store

Windows Autopilot

Windows Container Isolation FS Filter Driver

Windows Container Manager Service

Windows DCOM Server

Windows Defender

Windows Encrypting File System (EFS)

Windows File History Service

Windows Installer

Windows iSCSI

Windows Kerberos

Windows Kernel

Windows LDAP – Lightweight Directory Access Protocol

Windows Local Security Authority Subsystem Service

Windows Media

Windows Network Address Translation (NAT)

Windows Network File System

Windows PowerShell

Windows SMB

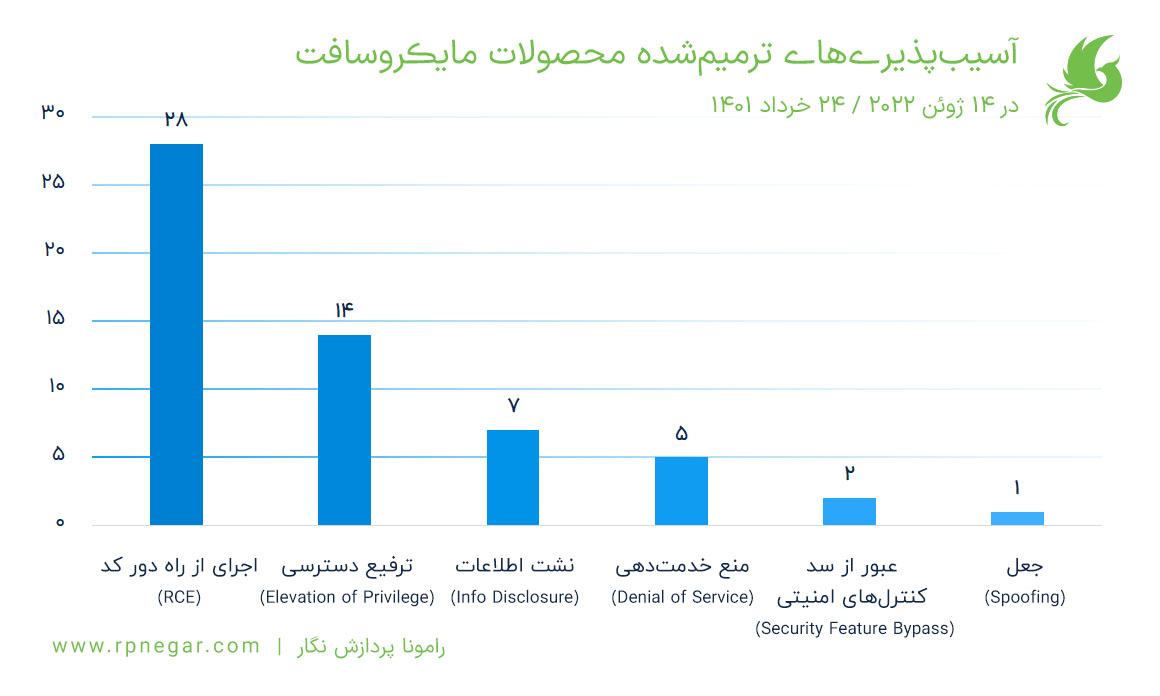

انواع ضعفهای امنیتی وصلهشده توسط این اصلاحیههای مایکروسافت بهشرح زیر است:

- «اجرای از راه دور کد» (RCE)

- «ترفیع دسترسی» (Elevation of Privilege)

- «نشت اطلاعات» (Information Disclosure)

- «منع خدمتدهی» (Denial of Service)

- «جعل» (Spoofing)

یکی از آسیبپذیریهایی که توسط اصلاحیههای ژوئن مایکروسافت ترمیم شده، ضعفی به شناسه CVE-2022-30190، معروف به Follina است که از مدتی قبل توسط گروههای مختلف از نفوذگران مورد بهرهجویی قرار گرفته است. این آسیبپذیری روز-صفر، ضعفی از نوع «اجرای از راه دور کد» (RCE) است که Microsoft Diagnostic Tool یا به اختصار MSDT در تمامی نسخ Windows از آن متأثر میشود. همانطور که پیشتر نیز در اینجا اشاره کردیم فراخوانی MSDT از طریق URL توسط نرمافزاری همچون Word امکان اجرای از راه دور کد موردنظر مهاجم را با سطح دسترسی آن نرمافزار فراهم میکند. ۹ خرداد، مایکروسافت اقدام به انتشار این توصیهنامه در خصوص CVE-2022-30190 یا همان Follina کرد. این شرکت که تا پیش از سهشنبه، اصلاحیهای برای آسیبپذیری Follina ارائه نکرده بود در توصیهنامه مذکور از کاربران خواسته تا MSDT URL Protocol را غیرفعال کنند. با توجه به بهرهجویی گسترده مهاجمان از Follina، اعمال فوری اصلاحیه مربوطه به تمامی راهبران توصیه اکید میشود.

اطلاعات بیشتر

جزییات بیشتر در خصوص اصلاحیههای مایکروسافت را میتوانید در لینک زیر مطالعه کنید: