دومین سهشنبه مه 2022، مقارن با 20 اردیبهشت 1401، شرکت مایکروسافت اصلاحیههای امنیتی ماهانه خود را منتشر کرد. به گزارش شرکت رامونا پردازش نگار این اصلاحیهها در مجموع 75 آسیبپذیری را در نرمافزارها، سرویسها و اجزای زیر ترمیم میکنند:

.NET Framework

Microsoft Exchange Server

Microsoft Graphics Component

Microsoft Local Security Authority Server (lsasrv)

Microsoft Office

Microsoft SharePoint

Microsoft Windows ALPC

Remote Desktop Client

Windows Fax Service

Windows Hyper-V

Tablet Windows User Interface

Visual Studio

Windows Active Directory

Windows Address Book

Windows Authentication Methods

Windows BitLocker

Windows Cluster Shared Volume (CSV)

Windows Failover Cluster Automation Server

Windows Kerberos

Windows Kernel

Windows LDAP – Lightweight Directory Access Protocol

Windows Media

Windows Network File System

Windows NTFS

Windows Point-to-Point Tunneling Protocol

Windows PowerShell

Windows Print Spooler Components

Windows Push Notifications

Windows Remote Access Connection Manager

Windows Remote Desktop

Windows Remote Procedure Call Runtime

Windows Server Service

Windows Storage Spaces Controller

Windows WLAN Auto Config Service

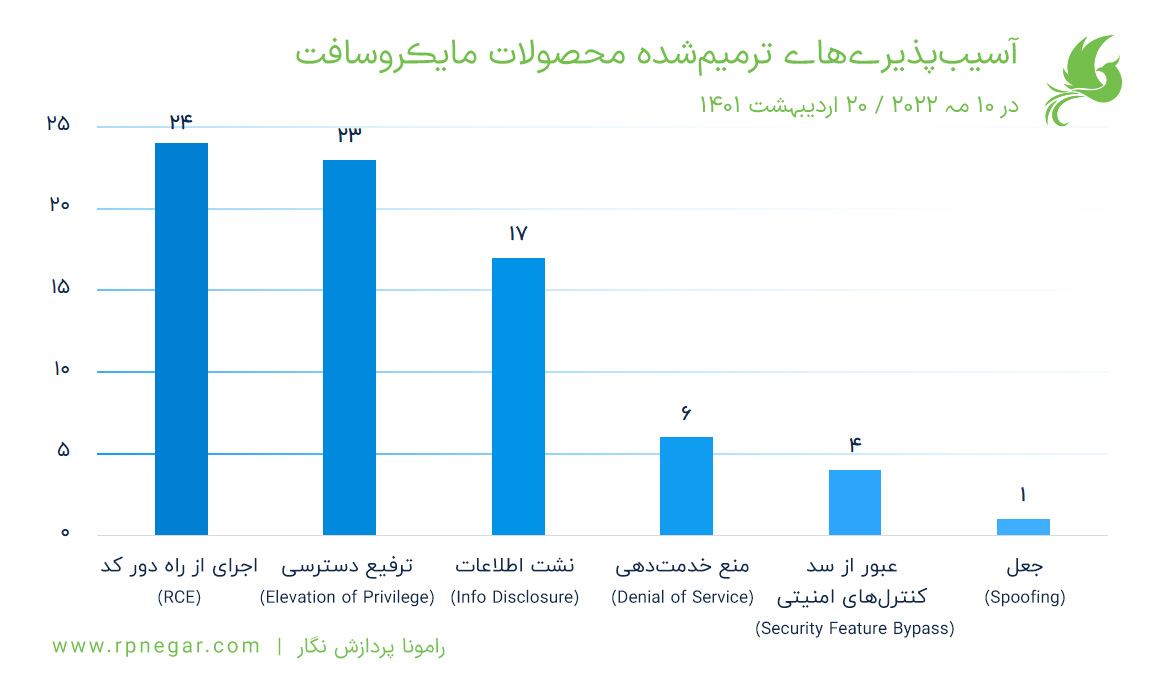

انواع ضعفهای امنیتی وصلهشده توسط این اصلاحیههای مایکروسافت همانطور که در نمودار نیز قابل مشاهده است بهشرح زیر است:

- «اجرای از راه دور کد» (RCE)

- «ترفیع دسترسی» (Elevation of Privilege)

- «نشت اطلاعات» (Information Disclosure)

- «منع خدمتدهی» (Denial of Service)

- «جعل» (Spoofing)

نکته قابل این که مایکروسافت دو آسیبپذیری ترمیمشده در 10 مه را «روز-صفر» گزارش کرده است. هر آسیبپذیری که پیش از عرضه اصلاحیه آن به نحوی مورد سوءاستفاده مهاجمان قرار بگیرد یا جزییات آن به صورت عمومی منتشر شود «روز-صفر» یا Zero-day تلقی میشود. فهرست این آسیبپذیریها به شرح زیر است:

- CVE-2022-26925 که ضعفی از نوع «جعل» در Windows LSA است و از مدتی پیش مورد بهرهجویی حداقل یک گروه از مهاجمان قرار گرفته است.

- CVE-2022-22713 که باگی از نوع «منع خدمتدهی» در Windows Hyper-V است که جزییات نحوه بهرهجویی از آن در دسترس عموم قرار دارد.

اطلاعات بیشتر

جزییات بیشتر در خصوص اصلاحیههای مایکروسافت را میتوانید در لینک زیر مطالعه کنید:

https://msrc.microsoft.com/update-guide/vulnerability

بهروزرسانی خبر (22 اردیبهشت 1401)

شب گذشته (21 اردیبهشت)، مرکز CISA ایالات متحده، CVE-2022-26925 را به فهرست ضعفهای امنیتی که بهرهجویی واقعی از آنها توسط مهاجمان اثبات شده اضافه کرد.