12 اردیبهشت امسال، شرکت SentinelOne گزارشی را منتشر کرد که در بخشی از آن به سوءاستفاده گروه Moshen Dragon از برخی برندهای ضدویروس اشاره شده است.

Moshen Dragon که گروهی منتسب به هکرهای حرفهای چینی است حمله سایبری به شرکتهای مخابراتی به کشورهای آسیای میانه را در کارنامه دارد.

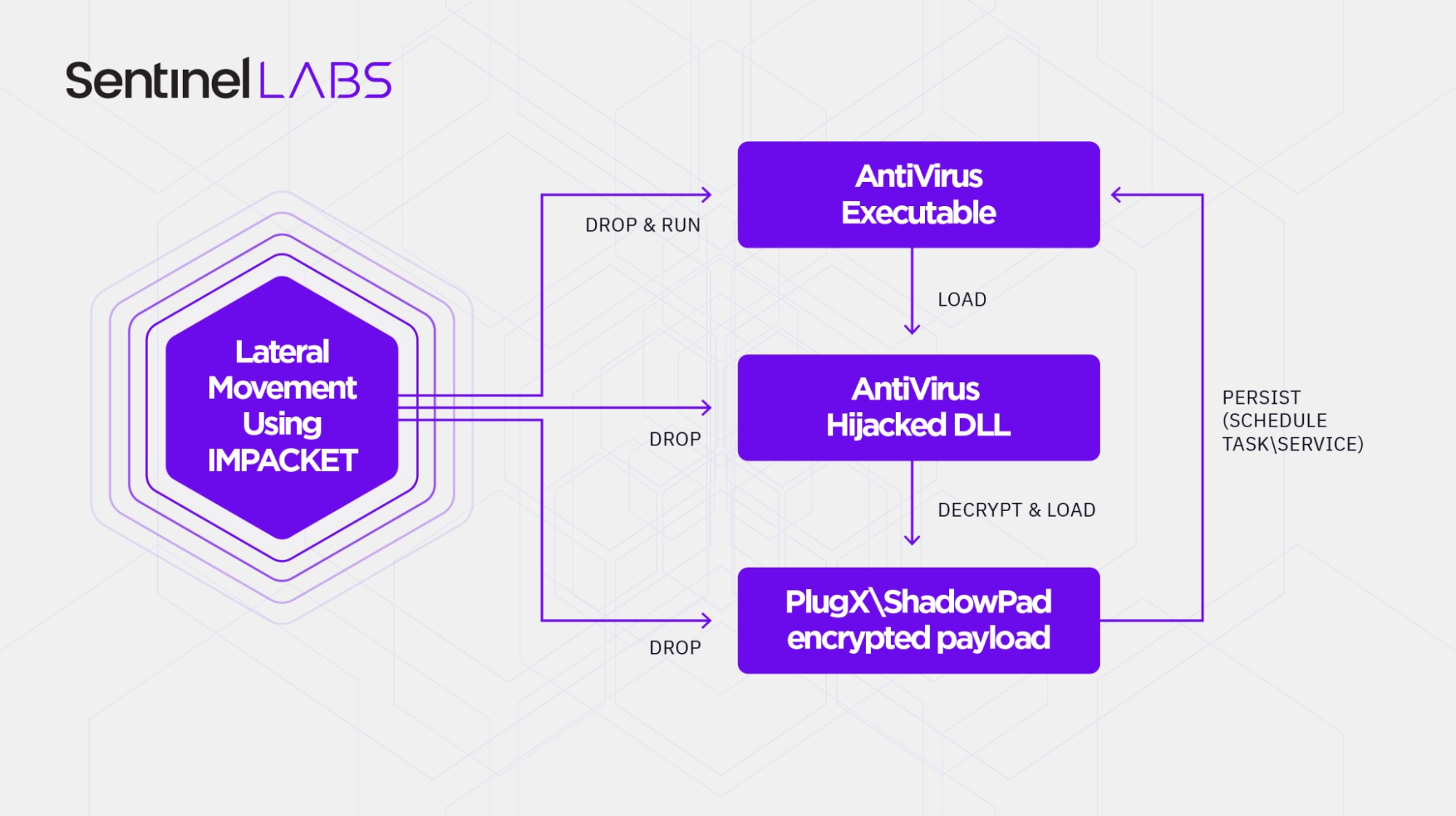

بر اساس گزارش مذکور، مهاجمان با اکسپلویت آسیبپذیری DLL Hijacking از دسترسی بالای محصولات امنیتی بر روی دستگاه قربانی جهت فراخوانی ابزارهای مخرب PlugX و Shadowpad در حافظه و در ادامه اجرای آنها بهرهجویی میکنند.

SentinelOne سوءاستفاده Moshen Dragon از محصولات امنیتی / ضدویروس زیر را تایید کرده است:

- BitDefender SSL Proxy Tool

- Kaspersky Anti-Virus Launcher

- McAfee Agent

- Symantec SNAC

- TrendMicro Platinum Watch Dog

در عین حال، SentinelOne خاطر نشان کرده اشکالی که مهاجمان را قادر به انجام این اقدام کرده بیشتر از آن که متوجه شرکتهای سازنده این محصولات باشد از نبود سازوکار حفاظتی کافی در سیستم عامل Windows در برابر حملات DLL Search Order Hijacking ناشی میشود.

Trend Micro اولین شرکت ضدویروسی بود که نسبت به گزارش SentinelOne واکنش نشان داد. این شرکت 30 اردیبهشت با انتشار توصیهنامه از وصله شدن باگ مورداشاره SentinelOne در محصول خود خبر داد.

روز گذشته وبسایت Bleeping Computer ضمن پوشش عرضه اصلاحیه توسط Trend Micro اعلام کرد که علیرغم استعلام از چند شرکت دیگر سازنده ضدویروس که در گزارش SentinelOne از آنها نام برده شده هنوز پاسخی از طرف آنها دریافت نکرده است. این وبسایت، اندکی بعد با بهروزرسانی مطلب قبلی از دریافت پاسخ از سوی Bitdefender مبنی بر آسیبپذیر نبودن آخرین نسخ محصولات این شرکت در برابر DLL Search Order Hijacking خبر داد.

تا زمان انتشار این مطلب در بلاگ رامونا پردازش نگار، سه شرکت ضدویروس دیگر واکنشی به استعلام Bleeping Computer نشان ندادهاند.

مشروح گزارش SentinelOne در اینجا و خبر دیروز Bleeping Computer در اینجا قابل مطالعه است.