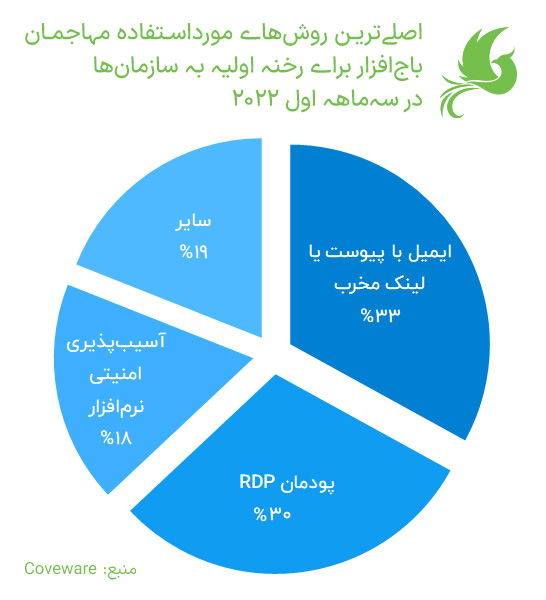

بر اساس گزارشی که شرکت Coveware آن را منتشر کرده در سهماهه اول 2022، فیشینگ اصلیترین تکنیک مهاجمان باجافزاری برای نفوذ به شبکه سازمانهای هدف بوده است.

سرورهای با پودمان Remote Desktop Protocol – به اختصار RDP – باز که بهنحوی نادرست پیکربندی شده بودند دیگر درگاه ورودی مهاجمان برای انتشار باجافزار در شبکه قربانیان گزارش شده است.

Coveware سوءاستفاده از آسیبپذیریهای امنیتی را نیز سومین تکنیک پرکاربرد مهاجمان در سهماهه اول 2022 برای رخنه اولیه به سازمانها اعلام کرده است.

به گفته Coveware، در دوره مذکور، باجافزارهای زیر بیشترین سهم را در حملات باجافزاری داشتند.

| رتبه | عنوان باجافزار | سهم بازار |

| 1 | Conti V2 | 16.1% |

| 2 | LockBit 2.0 | 14.9% |

| 3 | BlackCat | 7.1% |

| 4 | Hive | 5.4% |

| 5 | AvosLocker | 4.8% |

| 6 | Karakurt | 4.1% |

| 7 | Phobos | 3% |

| 7 | Suncrypt | 3% |

| 8 | Deadbolt | 2.4% |

در سهماهه اول 2022 سازمانهای با 11 تا 100 و 101 تا 1000 کارمند بیش از سایر سازمانها در معرض حملات باجافزاری قرار گرفتند. همچنین میانگین باج پرداختی از سوی قربانیان به مهاجمان در این دوره حدود 212 هزار دلار گزارش شده است.

سهولت و اثربخشی بالای فیشینگ، همچنان عامل تداوم بکارگیری آن توسط مهاجمان سایبری خواهد بود. نصب ضدبدافزار و ضدهرزنامه و اطمینان از بهروز بودن آنها، پالایش پیوستهای ایمیل، استفاده از دیواره آتش، نصب بهموقع اصلاحیههای امنیتی و اعمال سیاستهای جامع و تا حد امکان سختگیرانه در دسترسی کاربران به سایتها و برقراری ارتباطات اینترنتی در کنار آموزش کاربران، از جمله اقدامات اساسی در مقابله با تهدیدات فیشینگ است. همچنین اگر از راهبران و مسئولان امنیت سازمانتان هستید، ما به شما محصول «آروید» را پیشنهاد میکنیم. آروید، با شبیهسازی تهدیدات مبتنی بر ایمیل، برگزاری خودکار دورههای آموزشی و گزارشدهی جامع از میزان آمادگی کارکنان در مقابله با این تهدیدات، راهکاری مطمئن برای ایمن نگاه داشتن کاربران – و در نتیجه سازمان – است.

مشروح گزارش Coveware نیز در اینجا قابل مطالعه است.